Con tanto dinero fluyendo a través de los casinos, estos establecimientos son en sí mismos un mundo altamente regulado en lo que respecta a la seguridad.

Una de las áreas más críticas de la seguridad de los casinos es el control físico de llaves, ya que estos instrumentos se utilizan para acceder a las áreas más sensibles y de máxima seguridad, como las salas de recuento y los buzones de entrega. Por lo tanto, las normas y regulaciones relacionadas con el control de llaves son fundamentales para mantener un control estricto y minimizar las pérdidas y el fraude.

Los casinos que aún utilizan registros manuales para el control de claves se encuentran en constante riesgo. Este enfoque es propenso a numerosas incertidumbres naturales, como firmas imprecisas e ilegibles, registros dañados o extraviados y largos procesos de cancelación. Lo que resulta aún más molesto es la gran cantidad de trabajo que supone localizar, analizar e investigar claves en un gran número de registros, lo que ejerce una enorme presión sobre la auditoría y el seguimiento de claves, dificultando la precisión del rastreo de claves y afectando negativamente al cumplimiento normativo.

A la hora de elegir una solución de gestión y control de claves que satisfaga las necesidades del entorno del casino, hay características importantes a tener en cuenta.

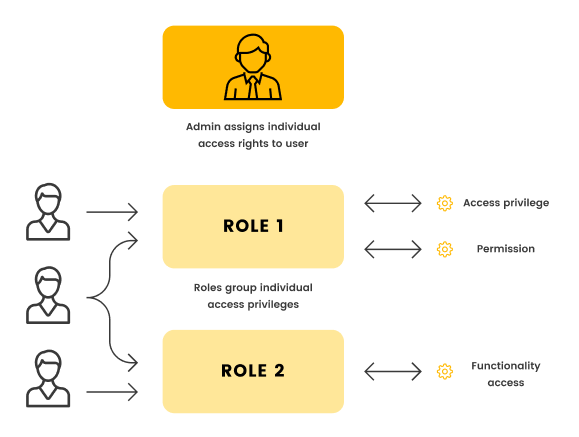

1. Rol de permiso de usuario

Los roles de permiso otorgan a los usuarios con privilegios de gestión de roles, privilegios administrativos para los módulos del sistema y acceso a módulos restringidos. Por lo tanto, es fundamental personalizar los tipos de rol más relevantes para el casino en el rango medio de permisos, tanto para los roles de administrador como para los de usuario normal.

2. Gestión centralizada de claves

Centralizar una gran cantidad de llaves físicas, encerradas en armarios seguros y robustos según reglas predeterminadas, hace que la gestión de llaves sea más organizada y visible de un vistazo.

3. Bloqueo de llaves individualmente

Las llaves del gabinete de monedas de la máquina de monedas, las llaves de la puerta de la máquina de monedas, las llaves del gabinete de monedas, las llaves del quiosco, las llaves del contenido de la caja de monedas del receptor de moneda y las llaves de liberación de la caja de monedas del receptor de moneda están todas bloqueadas por separado unas de otras en el sistema de control de llaves.

4. Los permisos clave son configurables

El control de acceso es uno de los aspectos fundamentales de la gestión de claves, y el acceso a claves no autorizadas es un área importante regulada. En un casino, las claves o grupos de claves características deben ser configurables. En lugar de una regla general de "todas las claves son de libre acceso siempre que entren en un espacio cerrado", el administrador tiene la flexibilidad de autorizar a los usuarios para claves individuales y específicas, y puede controlar completamente quién tiene acceso a qué claves. Por ejemplo, solo los empleados autorizados para entregar las cajas de monedas receptoras de efectivo pueden acceder a las claves de liberación de las cajas, y estos empleados tienen prohibido acceder tanto a las claves de contenido como a las claves de liberación de las cajas de monedas receptoras de efectivo.

5. Toque de queda clave

Las llaves físicas deben usarse y devolverse a la hora programada, y en el casino siempre esperamos que los empleados devuelvan las llaves en su posesión al final de su turno y prohibimos la extracción de llaves durante los períodos fuera de turno, generalmente asociados con los horarios de turnos de los empleados, eliminando la posesión de llaves fuera del horario programado.

6. Evento o explicación

En caso de un evento como una máquina atascada, una disputa con un cliente, la reubicación o el mantenimiento de la máquina, el usuario normalmente deberá incluir una nota predefinida y un comentario a mano alzada con una explicación de la situación antes de retirar las llaves. Según lo exige la normativa, para las visitas no planificadas, los usuarios deben proporcionar una descripción detallada, incluyendo el motivo o el propósito de la visita.

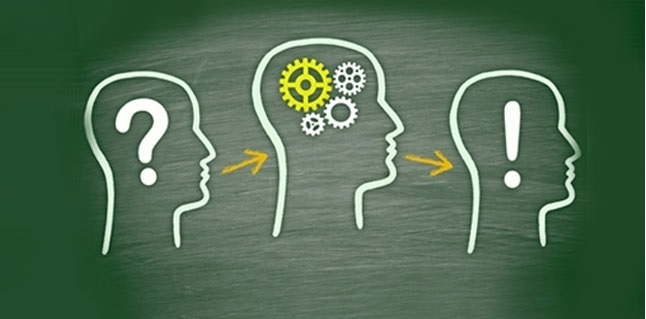

7. Tecnologías de identificación avanzadas

Un sistema de gestión de claves bien diseñado debe contar con tecnologías de identificación más avanzadas, como biometría, escaneo de retina, reconocimiento facial, etc. (evite el PIN si es posible).

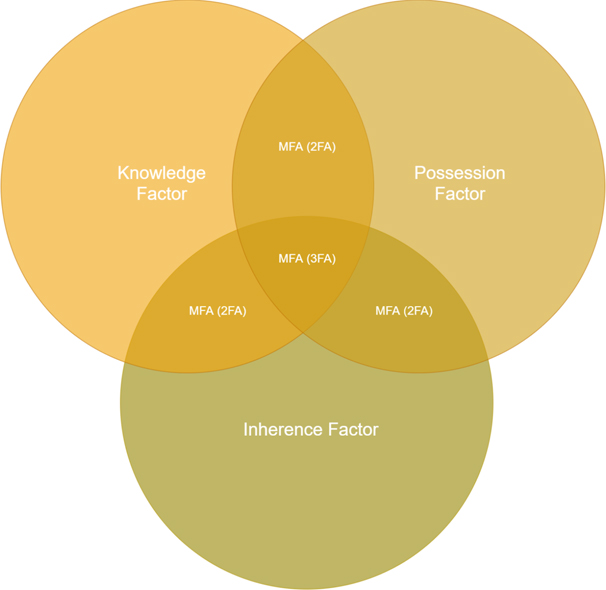

8. Múltiples capas de seguridad

Antes de acceder a cualquier clave del sistema, cada usuario debe pasar por al menos dos capas de seguridad. La identificación biométrica, un PIN o el pase de tarjeta de identificación para identificar las credenciales del usuario no son suficientes por separado. La autenticación multifactor (MFA) es un método de seguridad que requiere que los usuarios proporcionen al menos dos factores de autenticación (es decir, credenciales de inicio de sesión) para comprobar su identidad y acceder a una instalación.

El objetivo de la MFA es restringir el acceso de usuarios no autorizados a las instalaciones añadiendo una capa adicional de autenticación al proceso de control de acceso. La MFA permite a las empresas supervisar y proteger su información y redes más vulnerables. Una buena estrategia de MFA busca lograr un equilibrio entre la experiencia del usuario y una mayor seguridad en el lugar de trabajo.

MFA utiliza dos o más formas de autenticación independientes, entre ellas:

Factores de conocimiento. Lo que el usuario sabe (contraseña y código de acceso).

Factores de posesión. Lo que el usuario posee (tarjeta de acceso, código de acceso y dispositivo móvil).

Factores inherentes. ¿Qué es el usuario (biometría)?

La MFA aporta varias ventajas al sistema de acceso, como una mayor seguridad y el cumplimiento de las normas de cumplimiento. Cada usuario debe pasar por al menos dos capas de seguridad antes de acceder a cualquier clave.

9. Regla de dos hombres o regla de tres hombres

Para ciertas llaves o juegos de llaves altamente sensibles, las normativas de cumplimiento pueden requerir la firma de dos o tres personas, una de cada uno de tres departamentos distintos, generalmente un miembro del equipo de entrega, un cajero de caja y un agente de seguridad. La puerta del armario no debe abrirse hasta que el sistema verifique que el usuario tiene permiso para la llave solicitada.

Según la normativa de juegos de azar, la custodia física de las llaves, incluyendo los duplicados, necesarias para acceder a los cajeros automáticos de las máquinas tragamonedas requiere la participación de dos empleados, uno de los cuales es independiente del departamento de tragamonedas. La custodia física de las llaves, incluyendo los duplicados, necesaria para acceder al contenido de los cajeros automáticos requiere la participación física de empleados de tres departamentos distintos. Además, se requiere la presencia de al menos tres miembros del equipo de recuento cuando se entregan las llaves del cajero automático, de la sala de recuento de monedas y otras llaves de recuento, y al menos tres miembros del equipo de recuento deben acompañar las llaves hasta su devolución.

10. Informe clave

Las regulaciones de juegos de azar exigen diversos tipos de auditorías periódicas para garantizar que el casino cumpla plenamente con las normas. Por ejemplo, cuando los empleados firman la entrada o salida de las llaves de la caja de entrega de juegos de mesa, la Comisión de Juegos de Nevada exige el mantenimiento de informes separados que indiquen la fecha, la hora, el número de juego de mesa, el motivo del acceso y la firma o firma electrónica.

Una "firma electrónica" incluye un PIN o tarjeta única de empleado, o una identificación biométrica validada y registrada mediante un sistema de seguridad de claves computarizado. El sistema de gestión de claves debe contar con un software personalizado que permita al usuario configurar todos estos y muchos otros tipos de informes. Un sistema de informes sólido ayudará enormemente a la empresa a monitorear y mejorar los procesos, garantizar la honestidad de los empleados y minimizar los riesgos de seguridad.

11. Correos electrónicos de alerta

Una función de alerta por correo electrónico y mensajes de texto para sistemas de control de llaves proporciona a la gerencia alertas oportunas sobre cualquier acción preprogramada en el sistema. Los sistemas de control de llaves que incorporan esta funcionalidad pueden enviar correos electrónicos a destinatarios específicos. Los correos electrónicos se pueden enviar de forma segura desde un servicio de correo electrónico externo o alojado en la web. Las marcas de tiempo son precisas al segundo y los correos electrónicos se envían al servidor y se entregan más rápido, proporcionando información precisa que permite actuar con mayor eficacia y rapidez. Por ejemplo, se puede preprogramar la llave de una caja registradora para que la gerencia reciba una alerta cuando se extraiga. A una persona que intente salir del edificio sin devolver la llave al armario de llaves también se le puede negar la salida con su tarjeta de acceso, lo que activa una alerta de seguridad.

12. Conveniencia

Es útil para los usuarios autorizados acceder rápidamente a llaves o conjuntos de llaves específicos. Con la entrega instantánea de llaves, los usuarios simplemente introducen sus credenciales y el sistema sabrá si ya tienen una llave específica y se desbloqueará para su uso inmediato. Devolver las llaves es igual de rápido y sencillo. Esto ahorra tiempo, reduce la capacitación y evita las barreras lingüísticas.

13. Extensible

También debe ser modular y escalable, de modo que la cantidad de teclas y el rango de funciones puedan cambiar y crecer a medida que cambia el negocio.

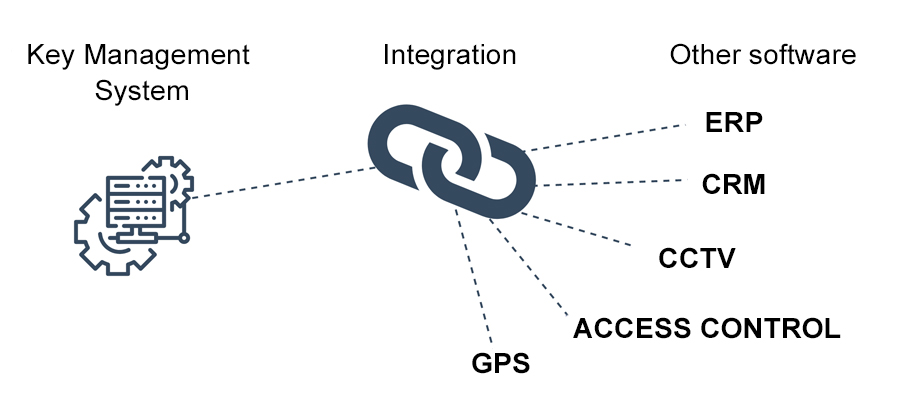

14. Capacidad de integración con sistemas existentes

Los sistemas integrados pueden ayudar a su equipo a trabajar en una sola aplicación, reduciendo los cambios y aumentando así la productividad. Mantenga una única fuente de datos mediante un flujo fluido de datos entre sistemas. En particular, la configuración de usuarios y derechos de acceso es rápida y sencilla al integrarse con bases de datos existentes. En términos de costos, la integración de sistemas reduce los gastos generales, ahorrando tiempo y reinvirtiéndolo en otras áreas importantes de la empresa.

15. Fácil de usar

Por último, debe ser fácil de usar, ya que el tiempo de capacitación puede ser costoso y muchos empleados diferentes necesitarán poder acceder al sistema.

Al tener en cuenta estos elementos, un casino puede gestionar su sistema de control de claves de manera inteligente.

Hora de publicación: 19 de junio de 2023